CCURE 9000

Gestion complète des accès : portes, clés et biens de valeur, avec suivi du retour pour une sécurité maximale.

Unifiez vos systèmes et simplifiez vos opérations pour une gestion plus rapide, plus claire et plus connectée.

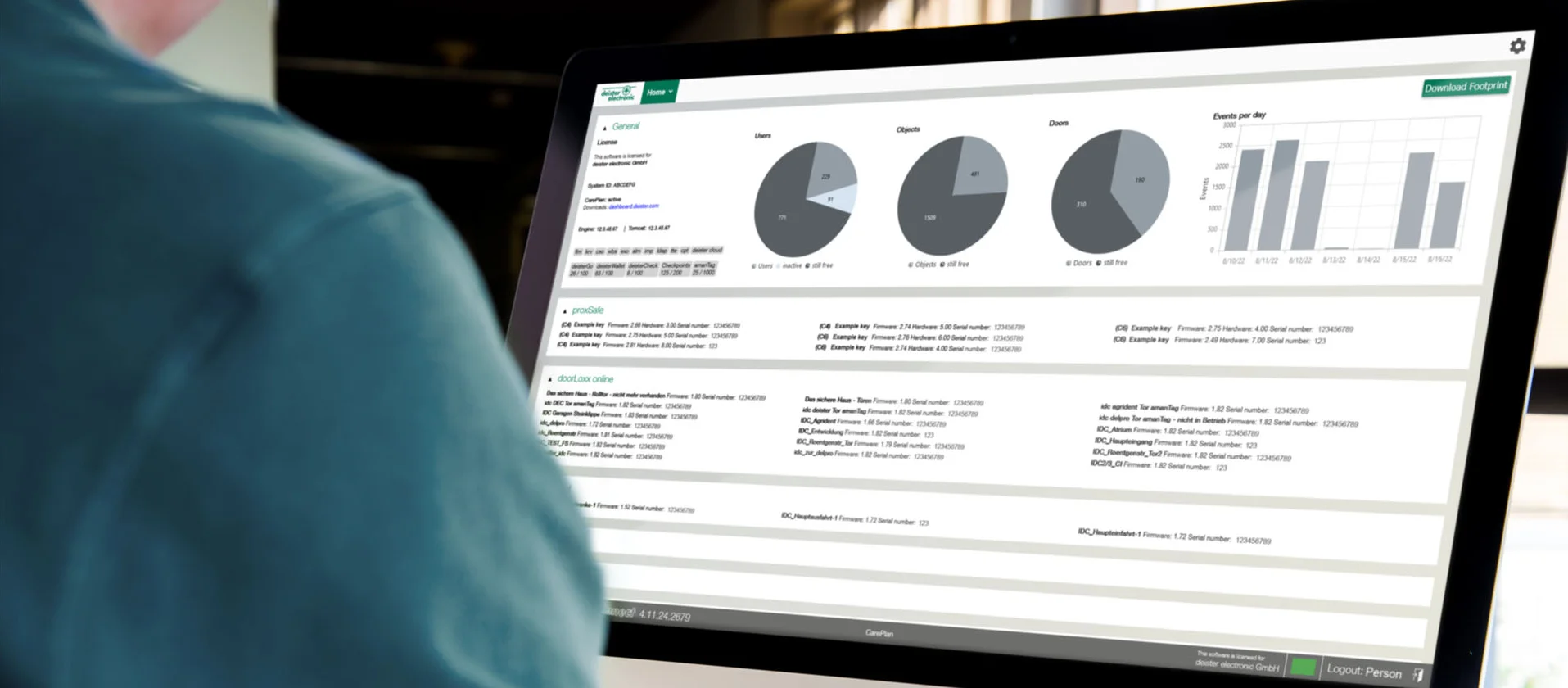

L’intégration des systèmes logiciels crée un flux de données fluide, éliminant les tâches manuelles et réduisant les erreurs. Elle simplifie les processus, diminue la gestion administrative et offre une visibilité en temps réel sur tous les points d’accès. Grâce à une intégration logicielle sans faille, vous renforcez la sécurité, améliorez la conformité et optimisez les performances de votre solution de contrôle d’accès.

Connectez-vous facilement à votre système de contrôle d’accès physique existant pour supprimer les doublons et centraliser toutes vos données d’actifs dans une vue unifiée. En rationalisant les opérations et en automatisant les tâches, vous réduisez le temps consacré à l’administration, renforcez la conformité et sécurisez vos installations de manière globale.

Commander Connect prend en charge de manière transparente toutes les solutions deister, tout en offrant des intégrations robustes et approfondies avec un large éventail de systèmes tiers. Que vous gériez un seul site ou un réseau mondial, chaque intégration peut être personnalisée selon vos besoins spécifiques, et tout est gérable de manière centralisée, avec flexibilité et simplicité.

En tant que pionniers de la technologie RFID et créateurs du premier lecteur de proximité multi-technologie de l’industrie, les solutions deister sont conçues pour prendre en charge un large éventail de cartes d’accès existantes. Ce n’est pas une solution temporaire ou un contournement, c’est une fonctionnalité native qui garantit des transitions fluides et des mises à jour système rentables.

Il n’est pas nécessaire de réémettre des identifiants d’accès. Les lecteurs deister prennent en charge de nombreux types de cartes largement utilisés, vous permettant d’intégrer nos systèmes sans remplacer votre infrastructure existante.

Your web browser is outdated and contains open security vulnerabilities

To ensure the security of your data, some functions on our website may not be accessible with your browser.

For your own safety, please switch to an up-to-date browser in order to be able to make full use of our services.

Microsoft Edge

Successor to Internet Explorer

Google Chrome

Mozilla Firefox

Your web browser is outdated and contains open security vulnerabilities

To ensure the security of your data, some functions on our website may not be accessible with your browser.

For your own safety, please switch to an up-to-date browser in order to be able to make full use of our services.

Microsoft Edge

Successor to Internet Explorer

Google Chrome

Mozilla Firefox